Google變網路CSI,還原GitHub遭大規模DDoS攻擊過程,就連AWS的CDN主機也遭殃Google試圖還原之前GitHub遭遇大規模DDoS的攻擊過程。 文/余至浩 | 2015-04-29發表 http://www.ithome.com.tw/news/95523

從3月駭客發動攻擊到停止為止,Google總共發現了19種惡意JavaScript腳本,其中造成了8個百度網域被挾持,就連AWS的CDN服務CloudFront也遭到巨量HTTP攻擊請求。

今年3月底,發生在程式碼代管網站GitHub長達5天連續大規模DDoS攻擊,攻擊者不僅結合各種複雜攻擊手法,更利用植入惡意JavaScript挾持無辜民眾的瀏覽器,以每隔2秒鐘載入GitHub網頁持續塞爆GitHub網站,也成為該網站成立以來遭遇最大規模的一起DDoS攻擊事件。近日Google發布了一份安全分析報告,試圖還原了GitHub這次遭大規模DDoS的攻擊過程。

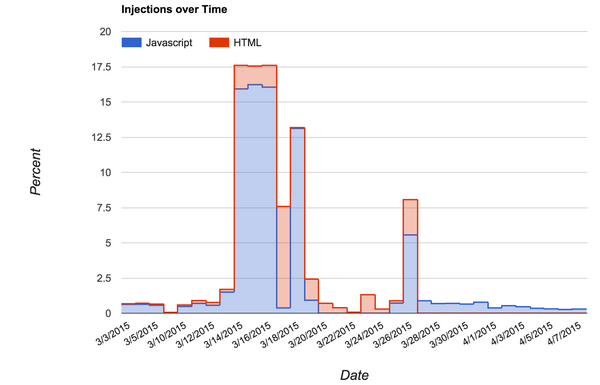

根據Google使用自家Safe Browsing安全分析工具,分析3月1日到4月15日期間baidu.com 網址遭植入惡意JavaScript與HTML攻擊的時間表,發現從3月26日起,駭客就利用百度代管廣告服務的網站,透過以植入惡意JavaScript方式做為感染媒介,並鎖定GitHub上的兩個專案發動DDoS攻擊,分別是可協助使用者繞過中國網路防火牆的GreatFire,以及替中國民眾設立的紐約時報鏡像網站CN-NYTimes。

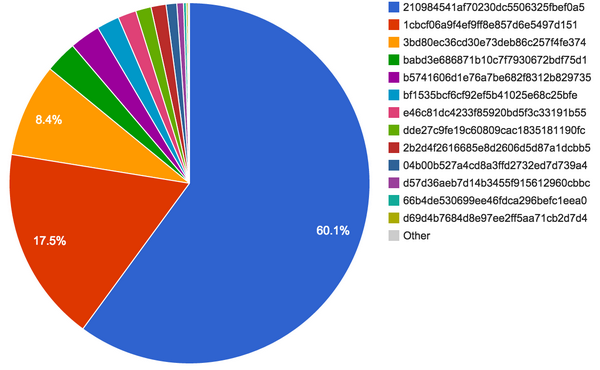

總計從3月駭客發動攻擊一直到4月攻擊停止為止。這段期間,總共發現有19種惡意JavaScript腳本,其中造成了8個百度網域被挾持,分別是cbjs.baidu.com 、eclick.baidu.comhm.baidu.com 、pos.baidu.com、cpro.baidu.com 、bdimg.share.baidu.compan.baidu.com、wapbaike.baidu.com等網站。期間研究人員也觀察到不少使用了植入截斷(truncated injections)攻擊手法。

從3月駭客發動攻擊到停止為止,Google總共發現了19種惡意JavaScript腳本,其中造成了8個百度網域被挾持,就連AWS的CDN服務CloudFront也遭到巨量HTTP攻擊請求。

今年3月底,發生在程式碼代管網站GitHub長達5天連續大規模DDoS攻擊,攻擊者不僅結合各種複雜攻擊手法,更利用植入惡意JavaScript挾持無辜民眾的瀏覽器,以每隔2秒鐘載入GitHub網頁持續塞爆GitHub網站,也成為該網站成立以來遭遇最大規模的一起DDoS攻擊事件。近日Google發布了一份安全分析報告,試圖還原了GitHub這次遭大規模DDoS的攻擊過程。

根據Google使用自家Safe Browsing安全分析工具,分析3月1日到4月15日期間baidu.com 網址遭植入惡意JavaScript與HTML攻擊的時間表,發現從3月26日起,駭客就利用百度代管廣告服務的網站,透過以植入惡意JavaScript方式做為感染媒介,並鎖定GitHub上的兩個專案發動DDoS攻擊,分別是可協助使用者繞過中國網路防火牆的GreatFire,以及替中國民眾設立的紐約時報鏡像網站CN-NYTimes。

總計從3月駭客發動攻擊一直到4月攻擊停止為止。這段期間,總共發現有19種惡意JavaScript腳本,其中造成了8個百度網域被挾持,分別是cbjs.baidu.com 、eclick.baidu.comhm.baidu.com 、pos.baidu.com、cpro.baidu.com 、bdimg.share.baidu.compan.baidu.com、wapbaike.baidu.com等網站。期間研究人員也觀察到不少使用了植入截斷(truncated injections)攻擊手法。

根據Google使用自家Safe Browsing安全分析工具,分析3月1日到4月15日期間baidu.com 網址遭植入惡意JavaScript與HTML的攻擊時間表,可以發現第一次出現有baidu.com網址遭到惡意JavaScript挾持是在3月3日,最後一次觀察到則是在4月7日。

然而早在3月26日駭客對GitHub發動DDoS攻擊之前,Google就已監測到多起鎖定Amazon的CDN服務主機CloudFront.net為目標的DDoS攻擊,甚至,最早可以追溯到第一次發現有baidu.com網址遭到惡意JavaScript挾持,時間就是在3月3日,足足比GitHub網站遭攻擊還快近一個月。

Google安全研究人員表示,在這將近1個月的攻擊活動中,駭客將攻擊發動分成多個階段來執行,其中第一階段是發生在3月3日到3月6日期間,以有限請求數,鎖定中國北京電信通IP位址(114.113.156.119:56789)進行攻擊,這個階段也被視為是駭客發動攻擊前的測試階段。

緊跟著,第二階段則是出現在3月10日至3月13日,此時駭客開始鎖定CloudFront.net展開大規模DDoS攻擊,不斷從這些遭植入惡意JavaScript網頁發出大量HTTP攻擊請求,甚至,後來還同時出現以HTTP和HTTPS發出的攻擊請求。

另外一波攻擊也發生在3月18日,此時攻擊更擴大至其他的CloudFront.net主機,包括了d117ucqx7my6vj.cloudfront.net、d14qqseh1jha6e.cloudfront.net、 d18yee9du95yb4.cloudfront.net、d19r410x06nzy6.cloudfront.net、d1blw6ybvy6vm2.cloudfront.net等都遭遇到巨量DDoS攻擊。

攻擊過程中駭客不只採用了在網頁植入惡意JavaScript的攻擊手法,同時也改以注入惡意HTML攻擊方式交互使用,甚至也第一次發現了能使Javascript完全喪失功能的植入截斷(truncated injections)攻擊手法。

後來,CloudFront則是靠著使用了302暫時轉址 (302 redirects)方式,暫時將這些遭鎖定目標網域,如專門觀察中國網路審查機制的GreatFire.org等進行轉址,來避免駭客以惡意JavaScript手法發動大規模DDoS攻擊,駭客一直到3月25日才停止對CloudFront主機的攻擊,而轉而以Github網站為新的攻擊目標。

然而早在3月26日駭客對GitHub發動DDoS攻擊之前,Google就已監測到多起鎖定Amazon的CDN服務主機CloudFront.net為目標的DDoS攻擊,甚至,最早可以追溯到第一次發現有baidu.com網址遭到惡意JavaScript挾持,時間就是在3月3日,足足比GitHub網站遭攻擊還快近一個月。

Google安全研究人員表示,在這將近1個月的攻擊活動中,駭客將攻擊發動分成多個階段來執行,其中第一階段是發生在3月3日到3月6日期間,以有限請求數,鎖定中國北京電信通IP位址(114.113.156.119:56789)進行攻擊,這個階段也被視為是駭客發動攻擊前的測試階段。

緊跟著,第二階段則是出現在3月10日至3月13日,此時駭客開始鎖定CloudFront.net展開大規模DDoS攻擊,不斷從這些遭植入惡意JavaScript網頁發出大量HTTP攻擊請求,甚至,後來還同時出現以HTTP和HTTPS發出的攻擊請求。

另外一波攻擊也發生在3月18日,此時攻擊更擴大至其他的CloudFront.net主機,包括了d117ucqx7my6vj.cloudfront.net、d14qqseh1jha6e.cloudfront.net、 d18yee9du95yb4.cloudfront.net、d19r410x06nzy6.cloudfront.net、d1blw6ybvy6vm2.cloudfront.net等都遭遇到巨量DDoS攻擊。

攻擊過程中駭客不只採用了在網頁植入惡意JavaScript的攻擊手法,同時也改以注入惡意HTML攻擊方式交互使用,甚至也第一次發現了能使Javascript完全喪失功能的植入截斷(truncated injections)攻擊手法。

後來,CloudFront則是靠著使用了302暫時轉址 (302 redirects)方式,暫時將這些遭鎖定目標網域,如專門觀察中國網路審查機制的GreatFire.org等進行轉址,來避免駭客以惡意JavaScript手法發動大規模DDoS攻擊,駭客一直到3月25日才停止對CloudFront主機的攻擊,而轉而以Github網站為新的攻擊目標。

總計從3月駭客發動攻擊開始,一直到4月攻擊停止為止。這段期間,總共發現有19種惡意JavaScript腳本,其中造成了8個百度網域被挾持。期間研究人員也觀察到不少使用 能使Javascript完全喪失功能的植入截斷(truncated injections)攻擊手法。

http://www.ithome.com.tw/news/95523

http://www.ithome.com.tw/news/95523

Google 安全上網措施擴大到合法網站的詐騙內容

Google將Chrome的安全上網保護措施擴大,現在起合法網站如果出現觀賞影片或特定檔案需下載特定播放軟體,第三方廣告模仿合法內容網站的串流內容播放鍵,或是仿冒知名軟體的對話框要求下載等,在使用者連到網站之前顯示紅色的警告訊息。

文/林妍溱 | 2016-02-05發表 http://www.ithome.com.tw/news/103815

Google將Chrome的安全上網保護措施擴大,現在起合法網站如果出現觀賞影片或特定檔案需下載特定播放軟體,第三方廣告模仿合法內容網站的串流內容播放鍵,或是仿冒知名軟體的對話框要求下載等,在使用者連到網站之前顯示紅色的警告訊息。

文/林妍溱 | 2016-02-05發表 http://www.ithome.com.tw/news/103815

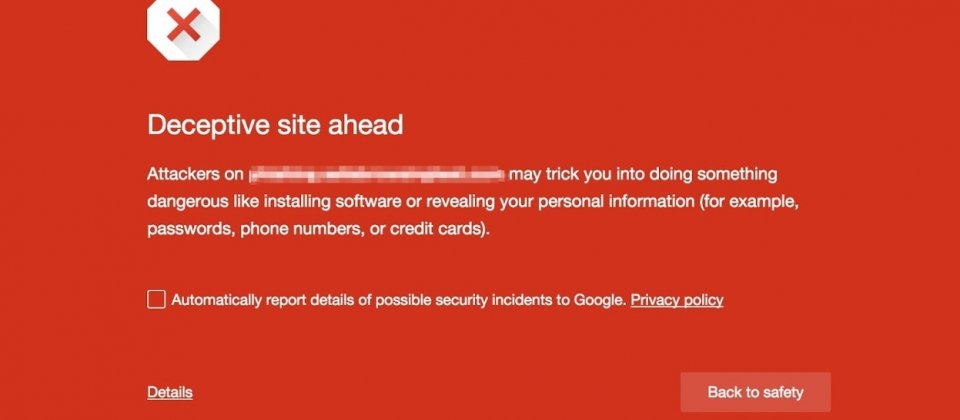

Google擴大安全上網保護措施,合法網站如展示惡意或欺騙式嵌入式內容,在連到網站前將顯示紅色警告訊息。

Google宣佈將強化安全上網(Safe Browsing)保護措施,如果合法網站上有詐騙廣告或訊息,也將被Google列入警示之列。

Google安全上網小組去年11月推出社交工程攻擊防護服務,防止Chrome用戶不小心下載垃圾軟體或曝露個人資訊如電話、信用卡號碼、郵件地址等。今日Google宣佈這項服務擴大到廣告等嵌入式內容,像是假冒的下載鍵,或是宣稱系統軟體過期的廣告以誘騙使用者點選或下載,如果合法網站上出現這些內容,也將成為Google防堵對象。

安全上網團隊成員Lucas Ballard指出,舉凡在設計或使用方式上假冒合法來源,如手機、瀏覽器或網站訊息以及以欺騙手法企圖誘騙使用者輸入密碼或撥打技術支援社交電話者,都屬於社交工程詐騙手法,包括宣稱要觀賞影片或檔案需要下載特定播放軟體、第三方廣告模仿合法內容網站的串流內容播放鍵,或是仿冒知名軟體的對話框要求下載等。

一如有社交工程攻擊風險的網站,對於展示惡意或欺騙式嵌入式內容的合法網站,Google也會在用戶連到網站前送出明顯的紅色警告訊息。Google並呼籲網站管理員,如果網站包含社交工程內容應利用Google的Search Console排除問題。

Google 去年底也將安全連網(Safe Browsing)功能由桌機擴大行動裝置,保護Android 版Chrome用戶。

Google安全上網小組去年11月推出社交工程攻擊防護服務,防止Chrome用戶不小心下載垃圾軟體或曝露個人資訊如電話、信用卡號碼、郵件地址等。今日Google宣佈這項服務擴大到廣告等嵌入式內容,像是假冒的下載鍵,或是宣稱系統軟體過期的廣告以誘騙使用者點選或下載,如果合法網站上出現這些內容,也將成為Google防堵對象。

安全上網團隊成員Lucas Ballard指出,舉凡在設計或使用方式上假冒合法來源,如手機、瀏覽器或網站訊息以及以欺騙手法企圖誘騙使用者輸入密碼或撥打技術支援社交電話者,都屬於社交工程詐騙手法,包括宣稱要觀賞影片或檔案需要下載特定播放軟體、第三方廣告模仿合法內容網站的串流內容播放鍵,或是仿冒知名軟體的對話框要求下載等。

一如有社交工程攻擊風險的網站,對於展示惡意或欺騙式嵌入式內容的合法網站,Google也會在用戶連到網站前送出明顯的紅色警告訊息。Google並呼籲網站管理員,如果網站包含社交工程內容應利用Google的Search Console排除問題。

Google 去年底也將安全連網(Safe Browsing)功能由桌機擴大行動裝置,保護Android 版Chrome用戶。

Chrome 51修補42個安全漏洞,增憑證管理API

Chrome 51共修補了42個安全漏洞,其中23個透過Google抓漏獎勵計畫所提報漏洞,大幅強化瀏覽器的安全性,此外,新增的憑證API能與網站的憑證管理結合,儲存密碼憑證,讓使用者簡化登入程序,一鍵就能登入。

文/陳曉莉 | 2016-05-30發表 http://www.ithome.com.tw/news/106244

文/陳曉莉 | 2016-05-30發表 http://www.ithome.com.tw/news/106244

Google於上周釋出Chrome 51正式版,修補了42個安全漏洞,其中有23個漏洞是由第三方提報,價值6.55萬美元(台幣約214萬元)。另外,Chrome 51也提供了新的憑證管理API,簡化使用者登入服務的流程。

此次Chrome 51大規模修補了42個安全漏洞,當中有23個漏洞是由第三方研究人員透過Google的抓漏獎勵計畫所提供,每一漏洞的獎勵金額從500美元到7500美元不等,總價為6.55萬美元。

除了安全上的更新之外,Chrome 51提供了憑證管理(Credential Management)API,允許各網站與瀏覽器的憑證管理工具互動,這是一個密碼憑證的儲存與連結功能,使用者一按就能登入服務,還能記住使用者過去所使用的帳號偏好,且在過了登入期限後能快速重新登入。

Chrome 51亦減少了離屏渲染(offscreen rendering)的負擔,在載入充滿影音、廣告或各種社交工具的行動網站時最多可節省30%的電力使用。

文/陳曉莉 | 2016-05-30發表 http://www.ithome.com.tw/news/106244